- عضویت

- 2017/05/18

- ارسالی ها

- 35,488

- امتیاز واکنش

- 104,218

- امتیاز

- 1,376

چکیده ای از مقدمه آغازین ” بررسی امنیت شبکه و رمز گزاری ” بدین شرح است:

.

۱-امنیت شبکه چیست؟

بیایید Alice و Bob را به عنوان دو نفری که می خواهند به طور امن با یکدیگر ارتباط برقرار کنند، معرفی کنیم. این یک متن در مورد شبکه است. باید مشخص کنیم که Alice و Bob ممکن است که دو روتر (router) باشند که می خواهند جداول مسیر یابی خود را به طور امن تعویض کنند، دو Host که می خواهند یک ارتباط انتقال امن را شروع کنند دو کاربر email که می خواهند emailهای امن به هم منتقل کنند تمام این حالات بعدا در این قسمت گفته خواهد شد. Alice و Bob دو شخصیت ثابت و مشهور در ارتباط امن هستند. شاید به علت اینکه اسم های آنها سرگرم کننده تر از یک نوع موجود به اسم A است که می خواهد یک ارتباط امن با یک نوع موجود به اسم B برقرار کند. تبادل عشق ممنوع، ارتباطات زمان جنگ و معاملات تجاری نیازهای عمومی مردم شهری هستند برای ارتباطات امن. اولی را به دومی ترجیح می دهیم و خوشحالیم که Alice و Bob را به عنوان فرستنده و گیرنده استفاده کرده ایم و آنها را در اولین سناریو استفاده می کنیم.

۱-۱)ارتباط امن

ما گفتیم که Alice و Bob می خواهند به صورت امن ارتباط برقرار کنند ولی این دقیقاً به چه معناست؟ مطمئنا Alice می خواهد فقط Bob بتواند پیغامی را که برای او فرستاده است را بفهمد و با وجود این که آنها از طریق یک رسانه ناامن ارتباط برقرار می کنند جایی که یک مزاحم (Trudy یک مزاحم) ممکن است ارتباط را در هر چیزی که از A به B منتقل می شود قطع کند، بخواند یا کاری انجام دهد. Bob هم می خواهد مطمئن باشد که پیغامی که دریافت می کند واقعا توسط Alice است. همچنین Alice و Bob می خواهند مطمئن شوند که محتوای پیغام Alice در انتقال داده تغییر داده نشده است. با این ملاحظات ما می توانیم خصوصیات مطلوب داده شده از یک ارتباط امن را مشخص کنیم:

سری بودن: فقط فرستنده و گیرنده باید بتوانند محتوای پیغام فرستاده شده را بفهمند. برای این که کسانی که استراق سمع می کنند ممکن است جلوی پیغام را بگیرند. این واقعا احتیاج به این دارد که پیغام به صورتی رمزگذاری شود (اطلاعاتش تغییر ظاهر بدهند، پنهان شوند) بنابراین پیغام نمی تواند رمز گشایی شود (فهمیده شود) توسط یک مزاحم. این جنبه از امنیت ممکن است پر از رایج ترین مفهوم عبارت ارتباط امن باشد. دقت کندی که این نه تنها یک تعریف محدود از ارتباط امن است (ما جنبه های اضافی از ارتباط امن را در پایین لیست کرده ایم) بلکه یک تعریف تقرببا محدود از سری بودن است. برای مثال Alice ممکن است تنها چیزی که می خواهد این است که با Bob ارتباطی برقرار کند که محرمانه باشد! ما تکنیک های رمزگذاری را برای رمزگذاری و رمزگشایی داده ها در بخش (۲) خواهیم خواند.

تصدیق و استناد: هر دو فرستنده و گیرنده احتیاج دارند که از هویت طرف مقابل که در ارتباط شرکت کرده است مطمئن شوند. برای اطمینان از این که طرف دیگر واقعا کسی یا چیزی است که اظهار دارند. در ارتباط رودر روی مردم این مشکلات به راحتی توسط تشخیص دیداری حل می شود. هنگامی که موجودات ارتباط دهنده اطلاعات را از طریق یک رسانه ای که نمی توانند طرف مقابل را ببینید رد و بدل می کنند، تصدیق هویت خیلی ساده نیست. برای این که به عنوان مثال آیا شما مطمئن هستید که یک email دریافت شده که شامل یک رشته نوشتاری است که می گوید از طرف یکی از دوستان شما آمده است واقعا از طرف دوست شما آمده است؟ اگر کسی با تلفن به شما زنگ بزند و ادعات کند از بانک شما زنگ زده و شماره حسابتان را بخواهد و شماره شناسایی شخصی رمز شما (PIN) و حساب شما را برای این که درستی اش را چک کند، آیا شما این اطلاعات را از طریق تلفن می دهید؟ خوشبختانه نه. ما تکنیک های سندیت را در بخش (۳) امتحان می کنیم شامل انواع مختلف، شاید متعجب کننده همچنین بر اساس تکنیک های رمز گذاری که در بخش (۲) خواهیم دید.

درستی و بی عیبی پیغام: با این که فرستنده و گیرنده می توانند یکدیگر را تصدیق کنند، آنها همچنین می خواهند مطمئن شوند که محتوای ارتباط آنها قصدا یا از روی تصادف تغییر نکرده است در حین انتقال علاوه بر تکنیک های check sum که در انتقال قابل اعتماد پروتکل های خط داده ای دیده ایم در بخش (۴) نیز خواهیم دید.

این تکنیک ها همچنین بر اساس تکنیک های رمزگذاری بخش (۲) هستند.

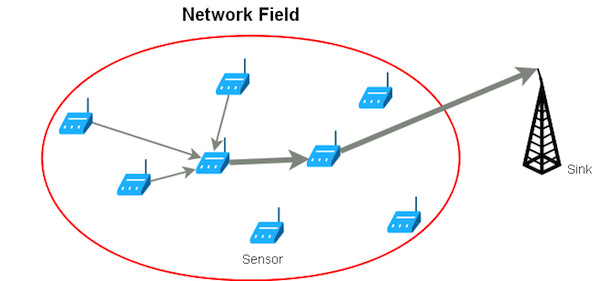

بعد از ساختن چیزی که ما به عنوان ارتباط مطمئن معنا کردیم، بیایید فرض کنیم که واقعا منظور از کانال ناامن چیست. چه اطلاعاتی یک مزاحم می تواند به آن دسترس داشته باشد و روی داده منتقل شده چه عملی می توان انجام داد . شکل زیر این سناریو را نشان می دهد.

————-

مشخصات مقاله:

عنوان کامل: پروژه بررسی امنیت شبکه و رمز گزاری

دسته: کامپیوتر

فرمت فایل: WORD (قابل ویرایش)

تعداد صفحات پروژه: ۶۸

.

۱-امنیت شبکه چیست؟

بیایید Alice و Bob را به عنوان دو نفری که می خواهند به طور امن با یکدیگر ارتباط برقرار کنند، معرفی کنیم. این یک متن در مورد شبکه است. باید مشخص کنیم که Alice و Bob ممکن است که دو روتر (router) باشند که می خواهند جداول مسیر یابی خود را به طور امن تعویض کنند، دو Host که می خواهند یک ارتباط انتقال امن را شروع کنند دو کاربر email که می خواهند emailهای امن به هم منتقل کنند تمام این حالات بعدا در این قسمت گفته خواهد شد. Alice و Bob دو شخصیت ثابت و مشهور در ارتباط امن هستند. شاید به علت اینکه اسم های آنها سرگرم کننده تر از یک نوع موجود به اسم A است که می خواهد یک ارتباط امن با یک نوع موجود به اسم B برقرار کند. تبادل عشق ممنوع، ارتباطات زمان جنگ و معاملات تجاری نیازهای عمومی مردم شهری هستند برای ارتباطات امن. اولی را به دومی ترجیح می دهیم و خوشحالیم که Alice و Bob را به عنوان فرستنده و گیرنده استفاده کرده ایم و آنها را در اولین سناریو استفاده می کنیم.

۱-۱)ارتباط امن

ما گفتیم که Alice و Bob می خواهند به صورت امن ارتباط برقرار کنند ولی این دقیقاً به چه معناست؟ مطمئنا Alice می خواهد فقط Bob بتواند پیغامی را که برای او فرستاده است را بفهمد و با وجود این که آنها از طریق یک رسانه ناامن ارتباط برقرار می کنند جایی که یک مزاحم (Trudy یک مزاحم) ممکن است ارتباط را در هر چیزی که از A به B منتقل می شود قطع کند، بخواند یا کاری انجام دهد. Bob هم می خواهد مطمئن باشد که پیغامی که دریافت می کند واقعا توسط Alice است. همچنین Alice و Bob می خواهند مطمئن شوند که محتوای پیغام Alice در انتقال داده تغییر داده نشده است. با این ملاحظات ما می توانیم خصوصیات مطلوب داده شده از یک ارتباط امن را مشخص کنیم:

سری بودن: فقط فرستنده و گیرنده باید بتوانند محتوای پیغام فرستاده شده را بفهمند. برای این که کسانی که استراق سمع می کنند ممکن است جلوی پیغام را بگیرند. این واقعا احتیاج به این دارد که پیغام به صورتی رمزگذاری شود (اطلاعاتش تغییر ظاهر بدهند، پنهان شوند) بنابراین پیغام نمی تواند رمز گشایی شود (فهمیده شود) توسط یک مزاحم. این جنبه از امنیت ممکن است پر از رایج ترین مفهوم عبارت ارتباط امن باشد. دقت کندی که این نه تنها یک تعریف محدود از ارتباط امن است (ما جنبه های اضافی از ارتباط امن را در پایین لیست کرده ایم) بلکه یک تعریف تقرببا محدود از سری بودن است. برای مثال Alice ممکن است تنها چیزی که می خواهد این است که با Bob ارتباطی برقرار کند که محرمانه باشد! ما تکنیک های رمزگذاری را برای رمزگذاری و رمزگشایی داده ها در بخش (۲) خواهیم خواند.

تصدیق و استناد: هر دو فرستنده و گیرنده احتیاج دارند که از هویت طرف مقابل که در ارتباط شرکت کرده است مطمئن شوند. برای اطمینان از این که طرف دیگر واقعا کسی یا چیزی است که اظهار دارند. در ارتباط رودر روی مردم این مشکلات به راحتی توسط تشخیص دیداری حل می شود. هنگامی که موجودات ارتباط دهنده اطلاعات را از طریق یک رسانه ای که نمی توانند طرف مقابل را ببینید رد و بدل می کنند، تصدیق هویت خیلی ساده نیست. برای این که به عنوان مثال آیا شما مطمئن هستید که یک email دریافت شده که شامل یک رشته نوشتاری است که می گوید از طرف یکی از دوستان شما آمده است واقعا از طرف دوست شما آمده است؟ اگر کسی با تلفن به شما زنگ بزند و ادعات کند از بانک شما زنگ زده و شماره حسابتان را بخواهد و شماره شناسایی شخصی رمز شما (PIN) و حساب شما را برای این که درستی اش را چک کند، آیا شما این اطلاعات را از طریق تلفن می دهید؟ خوشبختانه نه. ما تکنیک های سندیت را در بخش (۳) امتحان می کنیم شامل انواع مختلف، شاید متعجب کننده همچنین بر اساس تکنیک های رمز گذاری که در بخش (۲) خواهیم دید.

درستی و بی عیبی پیغام: با این که فرستنده و گیرنده می توانند یکدیگر را تصدیق کنند، آنها همچنین می خواهند مطمئن شوند که محتوای ارتباط آنها قصدا یا از روی تصادف تغییر نکرده است در حین انتقال علاوه بر تکنیک های check sum که در انتقال قابل اعتماد پروتکل های خط داده ای دیده ایم در بخش (۴) نیز خواهیم دید.

این تکنیک ها همچنین بر اساس تکنیک های رمزگذاری بخش (۲) هستند.

بعد از ساختن چیزی که ما به عنوان ارتباط مطمئن معنا کردیم، بیایید فرض کنیم که واقعا منظور از کانال ناامن چیست. چه اطلاعاتی یک مزاحم می تواند به آن دسترس داشته باشد و روی داده منتقل شده چه عملی می توان انجام داد . شکل زیر این سناریو را نشان می دهد.

————-

مشخصات مقاله:

عنوان کامل: پروژه بررسی امنیت شبکه و رمز گزاری

دسته: کامپیوتر

فرمت فایل: WORD (قابل ویرایش)

تعداد صفحات پروژه: ۶۸

دانلود رمان های عاشقانه